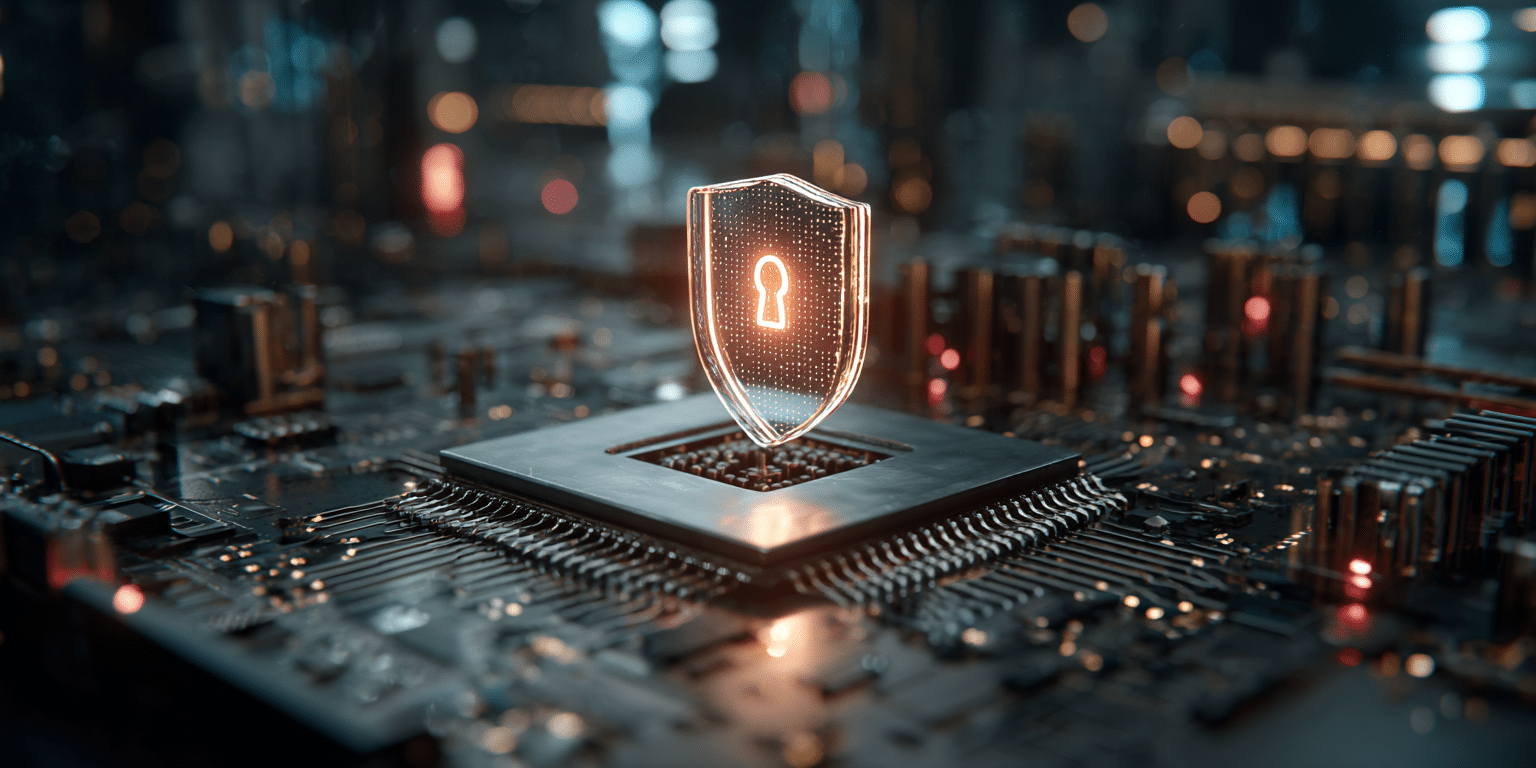

Spécialiste Cybersécurité

WANCORE veille et accompagne les plus grandes sociétés Françaises.

Wancore vous accompagne pour renforcer

votre sécurité informatique

AUDIT & REMEDIATION

Détecter les vulnérabilités

- Cybersécurité défensive

- Sécurité périmétrique

PENTEST

Evaluer la robustesse des défenses de vos applicatifs

- Expertise

- Indépendance

- Transparence

- Confidentialité

- Maîtrise

NOTRE OFFRE SOC

We TECH Care

- Excellence opérationnelle

- Sécurisation globale

- Maîtrise budgétaire

- Respect des nouvelles réglementations

INTEGRATION

Optimiser les moyens techniques

- Garantir la sécurité de vos infrastructures

- Optimiser la qualité de votre delivery

- Lutter contre les fraudes

INGENIERIE & ASSISTANCE

Accroître les compétences et être accompagné au quotidien

- Construire la sécurité de votre système d’information

- Structurer vos organisations

- Former vos équipes

- Organiser un delivery performant et évolutif

Ils nous font confiance

Nos experts

Une équipe d’experts pour renforcer votre cybersécurité

JEAN-FRANÇOIS

PRESIDENT & FONDATEUR

DE WANCORE

CHRISTOPHE

PRESIDENT & FONDATEUR

DE

LA HOME SWEET COMPANY

LAURENT

PRESIDENT & FONDATEUR

DE

LA HOME SWEET COMPANY

DIEGO

SECRETAIRE GENERAL

DE LA

HOME SWEET COMPANY

FATIMA

TALENT ACQUISITION

SPECIALIST

WASSILA

RESPONSABLE

D’AGENCE

NAOUEL

SALES SPECIALIST

NATASA

RESPONSABLE

PAIE ADP

JEROME

RESPONSABLE

COMPTABLE

HEDI

DIRECTEUR ADMINISTRATIF

ET FINANCIER

LEA

RESPONSABLE

DE LA COMMUNICATION

ET VOUS ?

Rejoignez-nous !

Postulez à nos offres d’emploi en ligne ou adressez-nous votre candidature spontanée.

Nos dernières offres d'emploi

Nous postons tous les jours des offres d’emploi. Découvrez-les ici !

Nos engagements

Nous nous engageons uniquement sur ce que nous savons faire. Pour le reste, faites confiance à notre réseau de spécialistes technologiques.

Wancore veille...

Hackers switch to targeting U.S. insurance companies

[ad_1] Threat intelligence researchers are warning of hackers breaching multiple U.S. companies in the insurance industry using all the tactics observed with Scattered Spider activity. Typically, the threat group...

« Histoire de Cyber » : engagez-vous pour le Cybermois 2025

[ad_1] Et si vous deveniez acteur du Cybermois 2025 ? Nous vous invitons à vous engager et à prendre part à une action citoyenne en relayant la campagne de...

exploiter ses données sans en perdre le contrôle

[ad_1] Longtemps vulnérables pendant leur phase de traitement, les données sensibles bénéficient désormais d’une protection grâce au confidential computing. De la finance à la pharmacie, en passant par la...

RFK Jr. Orders HHS to Give Undocumented Migrants’ Medicaid Data to DHS

[ad_1] With demonstrations ramping up against the Trump administration, this week was all about protests. With President Donald Trump taking the historic step to deploy US Marines and the...

Best Bird Feeders With Cameras, Tested and Reviewed (2025)

[ad_1] Odds are, you’ve probably seen or know someone who has a smart bird feeder. They’re fairly recognizable from a distance with their clear housing, cameras, and solar panels,...

Databricks veut assurer sa place à la table des directions métier

[ad_1] Comme l’évoque LeMagIT, Databricks cherche à accélérer et à alléger l’ingestion de données vers sa plateforme. Il veut même faciliter l’intégration pour les data et business analysts,...

WestJet investigates cyberattack disrupting internal systems

[ad_1] WestJet, Canada’s second-largest airline, is investigating a cyberattack that has disrupted access to some internal systems as it responds to the breach. « WestJet is aware of a cybersecurity...

Google links massive cloud outage to API management issue

[ad_1] Google says an API management issue is behind Thursday’s massive Google Cloud outage, which disrupted or brought down its services and many other online platforms. Google says the cloud...